Các nhà nghiên cứu tại Trung tâm Điều hành An ninh toàn cầu Cybereason (GSOC) vừa công bố một bản báo cáo Phân tích mối đe dọa về các cuộc tấn công. Trong đó, tập trung nghiên cứu vào sự phát triển của mã độc tống tiền LockBit với các kỹ thuật được sử dụng để lây nhiễm trên các hệ thống mục tiêu.

LockBit: Mã độc tống tiền hoạt động tích cực nhất

LockBit được phát hiện lần đầu tiên vào tháng 9/2019 và kể từ thời điểm đó, một biến thể của mã độc tống tiền này đã được ghi nhận với phiên bản LockBit 2.0. Đây là dòng mã độc tống tiền có thể phát tán nhanh chóng trên mạng mục tiêu, hoạt động theo mô hình RaaS (Ransomware-as-a-service) - một mô hình kinh doanh ngày càng phổ biến đối với các nhóm khai thác mã độc tống tiền trong vài năm qua, giúp các nhóm tin tặc này mở rộng phạm vi tiếp cận và doanh thu.

Hiện nay, LockBit đã nổi lên và trở thành dòng mã độc tống tiền thống trị của năm, vượt qua các nhóm tin tặc sử dụng mã độc tống tiền đình đám khác như Conti, Hive, BlackCat.

Điều này liên quan đến các tác giả phát triển ra LockBit cấp phép truy cập cho khách hàng – những người thực hiện các cuộc tấn công, để đổi lấy việc sử dụng các công cụ, kỹ thuật, cơ sở hạ tầng của họ và kiếm được tới 80% mỗi khoản tiền chuộc nhận được từ các nạn nhân. Các tin tặc hiện đang cải thiện kỹ thuật để vô hiệu hóa các công cụ phát hiện và phản hồi điểm cuối (EDR) cũng như các giải pháp bảo mật khác.

Ghi chú tiền chuộc mã hóa trong một nghiên cứu điển hình

Theo phân tích dữ liệu trang web rò rỉ của công ty an ninh mạng Palo Alto Networks (Mỹ), trong quý đầu năm 2022, LockBit đã chiếm tới 46% tổng số các vi phạm liên quan đến mã độc tống tiền. Chỉ riêng trong tháng 6, nhóm này đã liên quan tới 44 vụ tấn công, trở thành dòng mã độc tống tiền hoạt động tích cực nhất.

Phương thức lây nhiễm của LockBit

Các nhà nghiên cứu đã trình bày 2 vụ lây nhiễm xảy ra ở hai khoảng thời gian rất khác nhau để làm nổi bật sự phát triển của LockBit.

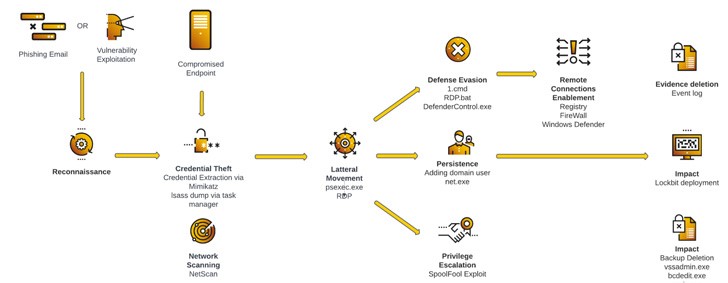

Trong hầu hết cuộc tấn công lây nhiễm đầu tiên diễn ra vào quý 4/2021 được các nhà nghiên cứu phát hiện và phân tích, tin tặc đã xâm nhập các mạng mục tiêu bằng cách khai thác một dịch vụ bị cấu hình sai, đặc biệt là một cổng RDP (Remote Desktop Protocol) được mở công khai.

Nghiên cứu thứ nhất về vòng đời tấn công của LockBit

“Trong các trường hợp khác, tin tặc sẽ sử dụng phương thức truyền thống hơn là email lừa đảo để tải xuống các payload độc hại, cho phép họ kết nối từ xa với mạng mục tiêu hoặc khai thác lỗi máy chủ, ứng dụng, lỗ hổng chưa được vá để có quyền truy cập vào mạng”, báo cáo của GSOC cho biết thêm.

Tiếp sau đó là các hoạt động do thám và trích xuất thông tin xác thực bằng các công cụ như Mimikatz và Netscan, cho phép tin tặc xâm nhập vào các máy ngang hàng trong hệ thống mục tiêu, duy trì sự tồn tại, nâng cao đặc quyền và khởi chạy mã độc, kèm với đó là thực thi các lệnh để xóa các bản sao lưu và ngăn chặn sự phát hiện của tường lửa và phần mềm diệt virus.

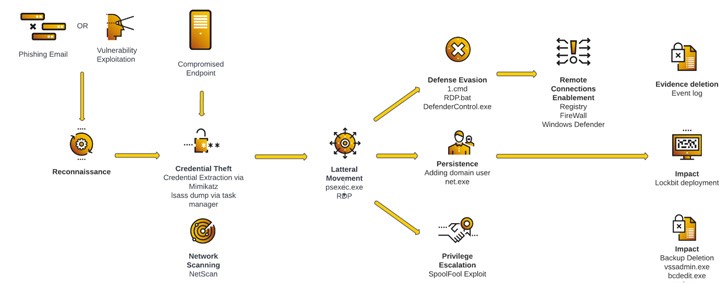

Lần lây nhiễm thứ hai được các nhà nghiên cứu ghi nhận vào quý 2/2022 và trình bày các giai đoạn khác nhau của cuộc tấn công, từ thỏa hiệp ban đầu, di chuyển ngang hàng và duy trì nâng cao đặc quyền và phát triển mã độc cuối cùng.

Nghiên cứu thứ hai về vòng đời tấn công của LockBit

Theo đó, các tin tặc đã sử dụng tệp net.exe (một thành phần phần mềm của Windows) để tạo một tài khoản và nâng các đặc quyền của chúng lên quản trị miền (Domain Administrator), sau đó chúng sử dụng các tài khoản để duy trì sự tồn tại và lây lan trên mạng của nạn nhân.

Đồng thời, các nhà nghiên cứu nhận thấy việc sử dụng Ngrok - một reverse proxy cho phép tin tặc tạo đường hầm (tunel) tới các máy chủ phía sau tường lửa. Việc thực thi Ngrok cho phép tin tặc có thể truy cập mạng từ xa, ngay cả khi vectơ lây nhiễm ban đầu sau đó được vá hoặc loại bỏ. Việc lây nhiễm cho các máy khác trong mạng mục tiêu được tin tặc thực hiện bằng mã độc Neshta.

Kết luận của báo cáo chỉ ra rằng, LockBit hoàn thành tất cả các bước cần thiết để thực thi payload và bắt đầu mã hóa:

Duy trì sự tồn tại trên mạng thông qua nhiều máy tính bị nhiễm

Truy cập vào các tài khoản đặc quyền cao nhất

Dữ liệu nạn nhân được thu thập và lọc dữ liệu

Danh sách các thông tin thông qua việc do thám và quét mạng

Ngoài ra, LockBit cũng sử dụng kỹ thuật tống tiền kép phổ biến để quét sạch một lượng lớn dữ liệu của mục tiêu trước khi mã hóa. Tính đến tháng 5/2022 đã có hơn 850 nạn nhân của mã độc này

Trong 3 năm kể từ khi xuất hiện, LockBit đã có 2 nâng cấp đáng chú ý. Đó là phiên bản LockBit 2.0 vào tháng 6/2021 và phiên bản LockBit 3.0 vào tháng 6/2022, với các tính năng quan trọng như hỗ trợ thanh toán tiền điện tử Zcash, các chiến thuật tống tiền mới, cùng một chương trình bug bounty - chương trình đầu tiên dành cho nhóm tin tặc sử dụng mã độc tống tiền.

Chương trình bug bounty này đưa ra phần thưởng lên tới 1 triệu USD cho việc tìm ra các điểm yếu an ninh bảo mật trong trang web và phần mềm locker của nó, gửi các ý tưởng xuất sắc, hoặc cách làm lộ IP máy chủ lưu trữ trang web trên mạng TOR.

Đây là một dấu hiệu khác cho thấy các nhóm tin tặc đang ngày càng hoạt động như các doanh nghiệp công nghệ thông tin hợp pháp, cập nhật tính năng thường xuyên và thậm chí cả tiền thưởng để giải quyết các vấn đề gây trở ngại.

Tuy nhiên, các dấu hiệu cho thấy LockBit 3.0 hay LockBit Black được lấy cảm hứng từ một dòng mã độc tống tiền có tên là BlackMatter - một phiên bản đổi tên của DarkSide đã dừng hoạt động vào tháng 11/2021.

Trung tâm CNTT (Nguồn: http://antoanthongtin.gov.vn/)