- Chi tiết

- Tác giả Nguyễn Cao Thế

- Chuyên mục: Tin tức

- Lượt xem: 2465

- Chi tiết

- Tác giả Nguyễn Thị Hiền

- Chuyên mục: Tin tức

- Lượt xem: 1301

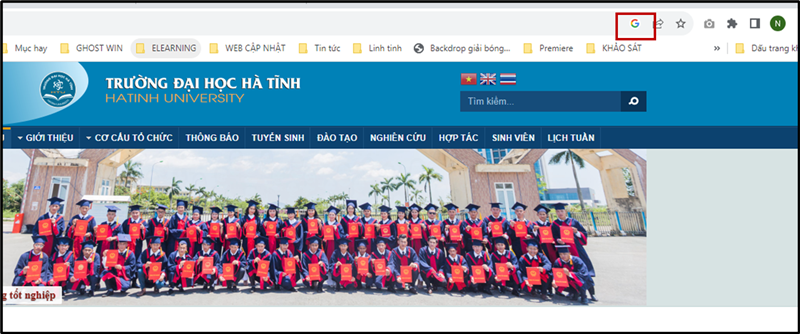

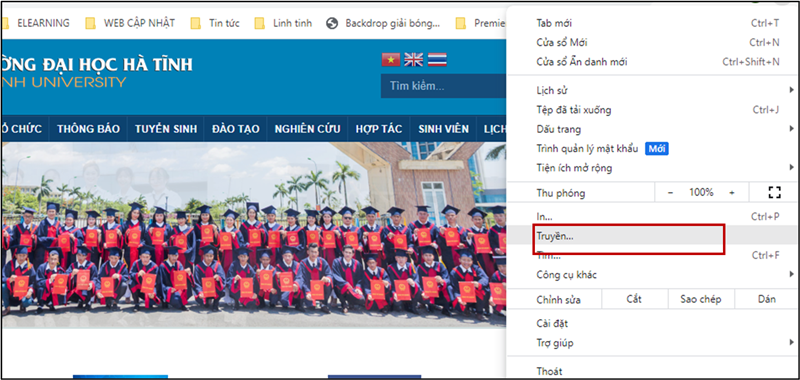

Bài viết này giới thiệu một số tính năng hay của Google Chrome và Microsoft Edge.

- Google Chrome

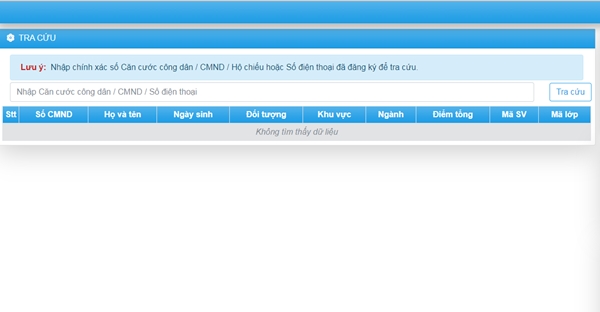

- Mở thanh tìm kiếm trong bảng điều khiển bên.

Nếu bạn muốn mở thanh tìm kiếm trong bảng điều khiển bên, ở thanh địa chỉ của trình duyệt chọn “tìm kiếm trong bảng điều khiển bên”

- Chiếu màn hình trên thiết bị khác.

Nếu bạn muốn chiếu những gì bạn đang thấy trên màn hình laptop sang tivi với ta chọn chức năng Cast tích hợp của Chrome.

Cách trực tiếp nhất để thực hiện việc này là nhấp chuột phải vào bất kỳ nơi nào trong Google Chrome và chọn "Truyền" (Cast).

- Microsoft Edge

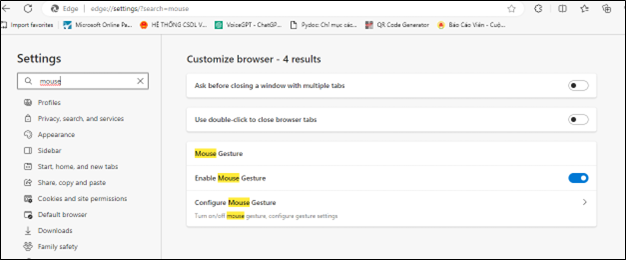

Dùng cử chỉ chuột để đóng tab, back, mở tab mới

Trong bản Edge 115 có một tính năng ẩn là Mouse Gesture, sẽ cho phép thực hiện các hành động như đóng tab, mở tab mới hay back… hoàn toàn bằng cử chỉ chuột.

Để kích hoạt mở Edge vào trang edge://flags, tìm từ khoá “mouse”, chọn Enabled tại dòng Microsoft Edge Mouse Gesture rồi khởi động lại.

Sau đó vào phần Settings của Edge, tìm từ khoá “mouse” rồi kích hoạt dòng Enable Mouse Gesture

Lúc này có thể thực hiện các hành động bằng cử chỉ nhấn giữ chuột phải sau đó rê chuột.

- Chi tiết

- Tác giả Nguyễn Cao Thế

- Chuyên mục: Tin tức

- Lượt xem: 1117

Sự bùng phát mạnh mẽ của đại dịch Covid-19 đã thúc đẩy nhanh hơn quá trình chuyển đổi số trong giáo dục. Tuy nhiên, quá trình chuyển đổi số giáo dục không chỉ giới hạn ở việc dạy và học trực tuyến trong thời kỳ giãn cách, nó tiếp tục phát triển ngay cả sau khi đại dịch kết thúc, chuyển đổi số trong giáo dục là một trong những đề tài tham luận quan trọng của chương trình chuyển đổi số quốc gia.

Trường Đại học Hà Tĩnh (ĐHHT) thực hiện theo các văn bản hướng dẫn của Thủ tướng Chính phủ và Bộ Giáo dục và Đào tạo (GDĐT), đã bắt đầu thực hiện chuyển đổi số trong giáo dục từ năm học 2022-2023. Trong đó ưu thế về hệ thống công nghệ thông tin là một trong những ưu thế hàng đầu của Trường.

Nhà trường có hệ thống công nghệ thông tin hiện đại, đáp ứng đủ các điều kiện trong bộ tiêu chí của Bộ GDĐT về năng lực chuyển đổi số như hệ thống máy chủ hiện đại, đảm bảo các tiêu chí về an ninh mạng, hệ thống đường truyền Internet quang gồm 13 đường tốc độ cao. Trong đó cơ sở Cẩm Vĩnh có 09 đường truyền Internet quang với tổng dung lượng 1392 Mbps, cơ sở Đại Nài có 04 đường truyền Internet quang với tổng dung lượng 160 Mbps. Hai đơn vị cung cấp chính là VNPT và Viettel. Ngoài ra, trong năm học 2022-2023 có thêm 02 đường truyền Internet quang trong theo dự án phục vụ cho hệ thống wifi và camera với hợp đồng dịch vụ trong 01 năm. Hệ thống mạng không dây hơn 260 điểm phát sóng phủ rộng khắp các tòa nhà làm việc, khu giảng đường và ký túc xá.

Ngoài ra Nhà trường rất chú trọng về hệ thống phần mềm và ứng dụng công nghệ thông tin trong công tác đào tạo, quản lý công việc hằng ngày như hệ thống thư điện tử cho cán bộ giảng viên, học sinh sinh viên, Phần mềm quản lý đào tạo Edusoft.Net, Phần mềm Kế toán Misa, Phần mềm Quản lý thư viện Libol, Tài liệu nội sinh, Phần mềm thi trắc nghiệm trên mạng nội bộ (LAN)…

Hệ thống hơn 40 website của tất cả các đơn vị trong Nhà trường, cung cấp đầy đủ thông tin kịp thời, chính xác cho học sinh sinh viên.

Bên cạnh đó, để cập nhật kịp thời các tin tức, thông báo, các hoạt động và các thông tin thời sự trên trang thông tin của trường (địa chỉ https://htu.edu.vn ), Nhà trường đã thuê máy chủ web (web hosting) tại VNPT có đường truyền Internet tốc độ cao, bảo mật tốt, đáp ứng được nhu cầu truy cập của đông đảo của người dùng.

Mỗi cán bộ, giảng viên và sinh viên đều được cung cấp một tài khoản cá nhân cho việc truy cập vào cổng thông tin điện tử chính thức của Trường.Nhà trường đã cấp cho mỗi CBVC và SV một tài khoản Email mang tên miền của Trường (This email address is being protected from spambots. You need JavaScript enabled to view it. - Gmail; …@hu.edu.vn - MS Office ) để trao đổi thông tin kịp thời.

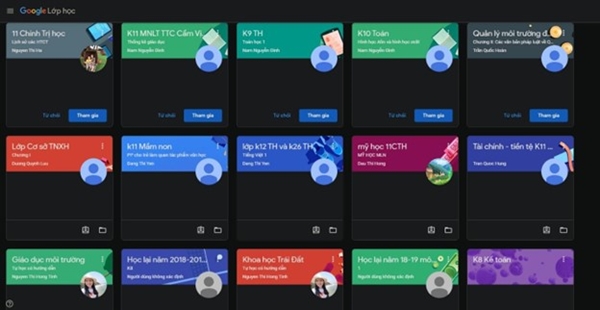

Nét nổi bật trong việc ứng dụng CNTT trong giảng dạy và học tập của Nhà trường là việc ứng dụng hệ thống hỗ trợ giảng dạy và học tập trực tuyến Elearning và hệ thống dạy và học trực tuyến qua MS Teams được khai thác hiệu quả, nhất là trong thời gian học sinh, sinh viên hạn chế đến trường do dịch Covid 19.

Hệ thống phòng học thông minh là một xu thế mới của giáo dục hiện đại nhằm đáp ứng yêu cầu ứng dụng công nghệ vào trong giảng dạy và đào tạo. Trường Đại học Hà Tĩnh bước đầu đã đáp ứng được các tiêu chuẩn cơ bản của một phòng học thông minh.

Để trang bị cho một phòng học thông minh đúng nghĩa, ngoài thiết kế phòng học, bàn ghế, hệ thống đèn điện thì những thiết bị như bảng tương tác/màn hình tương tác, máy tính, máy chiếu, camera vật thể, hệ thống âm thanh, phần mềm dạy học tương tác, bộ thiết bị trắc nghiệm…là không thể thiếu. Mô hình giải pháp là sự kết hợp thiết bị giáo dục thông minh và phần mềm tích hợp để quản lý lớp học, xây dựng giáo án trực quan và triển khai kiểm tra đánh giá một cách công bằng và chính xác.

Những phòng máy tính tại Trường ĐHHT được trang bị hiện đại kèm máy chiếu, bảng tương tác thông minh, mạng kết nối không dây và trị giá hàng trăm triệu đồng.

Các phòng học tại trường được trang bị hoàn toàn máy tính hiện đại mỏng nhẹ dạng GoodM All-in-one của hãng GoodM; Thiết kế không vỏ case, màn hình lớn 22” giảm lóa, cấu hình mạnh với thế hệ vi xử lý mới nhất của Intel, 100% bộ nhớ dạng thể rắn của Adata, công nghệ tiêu âm, giảm nhiệt tiết kiệm năng lượng với đầy đủ wifi, loa và Webcam gắn trong.

Phòng máy còn được trang bị thêm bàn ghế đồng bộ và các thiết bị hiện đại nhất nhằm giúp các em học sinh dễ dàng học tập, cập nhật công nghệ, kết nối với thế giới, tạo cảm hứng học tập và nâng cao các tiêu chuẩn cuộc sống.

Ngoài ra, tại các phòng tin học của Nhà trường đã được trang bị màn hình tương tác là thiết bị điện tử thông minh All-in-one, vừa có thể hiển thị hình ảnh như Tivi 4K, vừa tương tác cùng lúc như máy tính bảng, cho phép người sử dụng chấm, chạm tay, tương tác trực tiếp trên bề mặt để điều khiển mà không cần dùng đến chuột – bàn phím hay bất kỳ các thiết bị ngoại vi nào khác, nó tương tự như bạn sử dụng một chiếc máy tính bảng hay smartphone.

Việc ứng dụng màn hình tương tác thông minh để thay thế cho các thiết bị truyền thống giúp tăng tương tác trong lớp học, với công nghệ trình chiếu tạo hình ảnh rõ nét, màu sắc chân thực, không gây mỏi mắt cho học sinh và giáo viên, không bị ảnh hưởng bởi các yếu tố môi trường bên ngoài. Thiết bị giáo dục này được tích hợp nhiều công cụ hỗ trợ giảng dạy giúp giáo viên dễ dàng truyền tải, học sinh tiếp thu nội dung, tạo hứng thú cho học sinh mỗi khi đến lớp. Đây chắc chắn là một thiết bị không thể thiếu cho một phòng học thông minh cơ bản trong thời đại công nghệ 4.0.

Với thế mạnh về hệ thống phần mềm, trang thiết bị công nghệ thông tin hiện đại, hệ thống phòng học tin học thông minh, tiên tiến, Trường Đại học Hà Tĩnh luôn là địa chỉ tin cậy hàng đầu để tổ chức các kỳ thi quan trọng của tỉnh Hà Tĩnh như các kỳ thi tuyển công chức, viên chức tỉnh Hà Tĩnh, các kỳ thi nâng ngạch công chức, các kỳ thi Tin học trẻ tỉnh Hà Tĩnh được tổ chức thường xuyên hằng năm…

Việc Nhà trường đầu tư các phòng máy hiện đại cho các em nhằm hy vọng thế hệ thanh niên mới của đất nước có điều kiện học tập, thực hành, nâng cao tiêu chuẩn cuộc sống và trang bị tốt kỹ năng trước nền cuộc cách mạng khoa học 4.0, giúp cho công cuộc chuyển đổi số trong giáo dục đạt hiệu quả cao.

- Chi tiết

- Tác giả Nguyễn Thị Hiền

- Chuyên mục: Tin tức

- Lượt xem: 1257

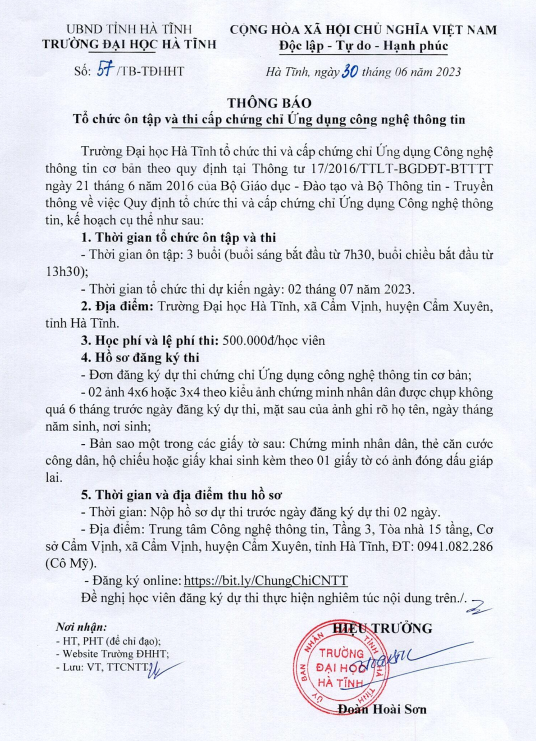

Trung tâm Công nghệ thông tin, Trường Đại học Hà Tĩnh Thông báo tổ chức thi và cấp chứng chỉ CNTT tháng 7năm 2023

- Chi tiết

- Tác giả ITC

- Chuyên mục: Tin tức

- Lượt xem: 3180

Sáng ngày 30/5, Hội thi Tin học trẻ tỉnh Hà Tĩnh lần thứ 26 đã được tổ chức tại Trường Đại học Hà Tĩnh.

Tham dự hội thi có 157 thí sinh đến từ 13 huyện, thị, Thành trên toàn Tỉnh. Các thí sinh giải toán trên máy tính theo 4 cấp độ phù hợp với từng bảng. Hội thi đã thúc đẩy phong trào học tập tin học, ứng dụng CNTT trong thanh thiếu nhi Hà Tĩnh; phát hiện những tài năng CNTT trong khối trường học, góp phần phát triển nguồn nhân lực trẻ chất lượng cao, tích cực phát huy trí tuệ, tiềm năng sáng tạo của tuổi trẻ tham gia chuyển đổi số.

Đề thi được đánh giá khoa học, sát với trình độ thí sinh, đảm bảo yêu cầu bảo mật, khách quan. Nội dung, cách thức tổ chức, thể lệ hội thi được thực hiện theo đúng kế hoạch của Trung ương Đoàn và kế hoạch liên ngành ở cấp tỉnh.

Chiều 30/5, kết thúc hội thi, ban tổ chức đã trao 6 giải nhất, 10 giải nhì, 9 giải ba, 34 giải khuyến khích (trong đó có 3 giải cho đội có phần mềm sáng tạo); đồng thời, lựa chọn các em học sinh đạt giải nhất của các bảng: tiểu học, THCS, THPT chuyên, THPT không chuyên tham gia vòng khu vực và Hội thi Tin học trẻ toàn quốc lần thứ 29, dự kiến diễn ra vào cuối tháng 7/2023.

Sau đây là một số hình ảnh hội thi:

Danh mục các khóa học

Tin mới

- SIM có bị khóa nếu đứng tên người thân?

- I-HaTinh: Ứng dụng đánh dấu bước tiến trong cải cách hành chính và xây dựng chính quyền số

- 'Xác thực thuê bao' khác gì với 'xác nhận SIM chính chủ'?

- Kaspersky chặn gần nửa triệu vụ mã độc đánh cắp mật khẩu tại Việt Nam

- THÔNG BÁO Tham gia khóa học “Hướng dẫn sử dụng Hệ thống thông tin giải quyết TTHC” qua Nền tảng Bình dân học vụ số của Bộ Công an

Tin đọc nhiều

- Cách khắc phục một số lỗi của máy chiếu trong việc giảng dạy

- Hướng dẫn cài đặt Google Drive trên máy tính

- “Điểm mặt” 6 thách thức đe dọa an ninh xã hội từ không gian mạng

- "Em yêu biển đảo quê hương" - Một chủ đề trong Hội thi Tin học trẻ tỉnh Hà Tĩnh lần thứ XVII

- Lấy thông tin từ báo chí, Facebook, YouTube sẽ phải trả tiền bản quyền